Möglicherweise haben Sie einige Youtuber gesehen, die mysteriöse „gekaufte“ Kisten im Dark Web aufgedeckt haben , und Sie könnten denken, dass das Deep Web genauso beängstigend ist wie dieses. Sie sollten jedoch berücksichtigen, dass es sich um zwei verschiedene Begriffe handelt, wenn wir mit einem Link zur Kündigung konfrontiert sind .onion handelt es sich um das dunkle Web , und es kann “möglicherweise” mit negativem Inhalt geladen sein.

Das Deep Web seinerseits ist nur die oberste Schicht dieser großen kybernetischen Leere. Insbesondere in dieser befindet sich eine der größten Kryptowährungsbörsen, und es ist bei weitem eine der Websites für Kaufen Sie Bitcoins zu einem hervorragenden Preis oder umgekehrt und ändern Sie sie in USD. Es ist auch dafür bekannt, die sichersten Geldbörsen im gesamten Internet zu haben.

Wenn Sie jedoch die vorhandenen Risiken kennen und dennoch einen Service benötigen, ist dieser Abschnitt genau das Richtige für Sie. Hier erfahren Sie, wie Sie auf beiden sicher navigieren können, ohne Ihren Computer zu beschädigen.

Liste der 10 besten Browser, um sicher in das Deep Web und Dark Web zu gelangen … oder fast

Table of Contents

Um die von Deep Web oder Dark Web angebotenen Dienste nutzen zu können und nicht sofort entdeckt zu werden oder Ihre Identitätsdaten nicht preiszugeben, Eines der ersten Dinge, die Sie benötigen, ist ein Browser, mit dem Sie sich gut verstecken können. Dieser Schritt erfolgt natürlich nach einem hochwertigen VPN. Deshalb haben wir als ersten Browser Folgendes bereitgestellt:

Tor Browser

Wenn es darum geht, in das Deep Web Tor-Browserprojekt einzutreten, gilt es als führend. Es handelt sich um einen Browser, der unter dem Code von Mozilla Firefox erstellt wurde, jedoch mit einigen Änderungen, die es Ihnen ermöglichen, durch Löschen von Cookies und Browserverlauf zu navigieren, ohne Spuren zu hinterlassen.

Unternehmen, die personenbezogene Daten zur Datenerfassung oder einfach zur Nachverfolgung verwenden, haben keinen Zugriff auf diese Daten. Ein weiterer zu beachtender Punkt ist, dass Tor Browser über einen eigenen Proxy-Dienst verfügt und die HTTPS-Verschlüsselung geringfügig geändert wurde. Ermöglicht eine bis zu dreifache Verschlüsselung, wodurch alle Arten der Nachverfolgung vermieden werden.

Dies wird dringend empfohlen, um auch im Dark Web zu surfen und somit sicher auf Ihre Informationen zugreifen zu können. Beachten Sie jedoch, dass es nicht empfohlen wird, es für eine allgemeine Navigation zu verwenden, da das dem VPN unter anderem Sicherheitsmaßnahmen hinzugefügte Tor Ihre Navigation zu einer vollständigen Langsamkeit macht, was zu einer längeren Zeit im Netzwerk beiträgt , die eine Art Spur hinterlassen könnte. Unserer Meinung nach sollte es nur zu bestimmten und wirklich notwendigen Anlässen verwendet werden.

Unsichtbares Internetprojekt

Mit allen verschlüsselten Verbindungen und einem eigenen umfangreichen Netzwerk wird Invisible Internet Project von vielen als der beste Browser für den Zugriff auf das Deep Web angesehen. Es verfügt über sehr starke Protokolle, die die Verfolgung von IPs verhindern. Dies ist hervorragend zum Schutz Ihrer Identität beim Surfen in diesen Umgebungen geeignet. Darüber hinaus verfügt dieses über einen super dezentralen Dateispeicher zum Herunterladen, ohne eine Spur von IP zu hinterlassen.

Es ist in einigen Aspekten definitiv weiter fortgeschritten als das erste dieser Liste, daher sind seine Konfiguration und Verwendung für erfahrene Benutzer in der Region bestimmt. Ein weiterer Vorteil von ist, dass es ein eigenes Netzwerk hat, wodurch natürlich alle Verbindungen verschlüsselt werden.

Dies wird erreicht, indem einige Knoten des Netzwerks übersprungen werden, die durch eine Art Tunnel ein- und ausgehen. Dieses System unterscheidet sich stark von Tor Browser , da die Verbindungen dank der geringeren Anzahl von Benutzern schneller und privater sind als im vorherigen.

Whonix

Um das Deep Web zu erkunden, wird Whonix als etwas eingeschränkt und langwierig angesehen , da es sich nicht um einen Browser als solchen handelt. Aber wenn es um Sicherheit beim Segeln geht, ist es ausgezeichnet, und wir sagen Ihnen warum. Whonix ist ein Mini-Open-Source-Betriebssystem, das von GNU/Linux abgeleitet ist und auf demselben Tor-Browser-Quellcode basiert.

Dies bedeutet, dass beim Surfen im Deep Internet mit Whonix einfach ein Betriebssystem parallel zum Hauptsystem ausgeführt wird und Tor wie die meisten Benutzer normalerweise durchsucht wird. Was ist der Vorteil davon? Da es sich um ein anderes System handelt, das offensichtlich für die Navigation mit einem hohen Maß an Sicherheit entwickelt wurde, kann keine Malware, egal wie leistungsfähig sie ist, außerhalb dieses Systems oder unserer IP-Adresse zugreifen. Wir werden also mit surfen volle Sicherheit, dass unsere Daten geschützt sind.

Subgraph OS

Wir stehen vor einem anderen System, das von GNU/Linux vertrieben wird. Diesmal handelt es sich um ein sehr vollständiges Betriebssystem mit einem komplexen Schichtschutzsystem, das insbesondere auf dem Tor-Browser basiert.

Dies ist für den Empfang aller Arten von Malware-Angriffen ausgestattet und hat die Besonderheit, dass alle Anwendungen in einer Sandbox isoliert sind. Dadurch werden grundsätzlich alle Anwendungen getrennt und verhindert, dass sie

Ein weiteres wichtiges Merkmal des Subgraph-Betriebssystems ist, dass eine Anwendung, um eine Verbindung zum Internet herzustellen, zuerst den Firewall-Test bestehen muss und von uns genehmigt werden muss Fantastic!

Mozilla Firefox

Wir wissen, dass die bekannteste und am häufigsten erwähnte Methode zum Navigieren in den dunkelsten Ecken des Internets die Eingabe mit dem Tor-Browser ist, und wir wissen, dass die meisten Browser mit hoher Sicherheit davon abgeleitet sind. Obwohl wir betonen müssen, dass der Tor-Browser eine direkte Ableitung von Mozilla Firefox ist, können wir daher auch auf das dunkle Web zugreifen.

Bevor wir jedoch darauf zugreifen können, müssen wir bestimmte Schritte ausführen, die den Zugang und den Schutz unserer Integrität aktivieren.

- Geben Sie “about: config” in die Hauptnavigationsleiste des Browsers ein.

- Geben Sie dann “network.dns.blockdotonion” ein.

- Ändern Sie die Einstellung von “wahr” in “falsch” , indem Sie mit der rechten Maustaste darauf klicken und dann auf Ändern klicken.

Zusätzlich zu diesen Schritten ist es ratsam, einige Firefox-Plugins zu installieren, die die Sicherheit erhöhen, z. B. HTTPS Everywhere und Noscript.

Es sollte beachtet werden, dass wir diese Methode nicht empfehlen, wenn Sie nicht wissen, wie diese Prozeduren korrekt ausgeführt werden oder nicht, wie Sie sich im Dark Web bewegen sollen, da sie etwas fortgeschrittener ist.

Epischer Datenschutzbrowser

Dieser Browser basiert auf Chromium und wurde für ein hohes Maß an Datenschutz entwickelt. Es ist hervorragend, tief ins Internet zu gehen, da über ein Verschlüsselungsschichtsystem verfügt , was bedeutet, dass am Ende jeder Sitzung alle Spuren oder Fingerabdrücke entfernt werden.

Die Navigation erfolgt mit einem privaten Proxy, sodass sie unsere IP-Adresse für die von uns durchgeführten Suchvorgänge nicht finden können. Obwohl das Durchsuchen des Proxys etwas langsamer ist, ist es der sicherste Modus, der für Epic Privacy Browser verfügbar ist, und daher der am meisten empfohlene.

Google Chrome

Für uns ist in diesem Fall am wenigsten zu empfehlen, da dies normalerweise der Browser ist, den wir für unsere täglichen Suchvorgänge verwenden, oder sogar zum Eingeben unserer E-Mails und sozialen Netzwerke, die sehr wertvolle Informationen enthalten können Für Cyberkriminelle. Da dies jedoch eine Option ist, besteht unsere Aufgabe darin, die Risiken aufzudecken und die Methode zu teilen, über die Sie entscheiden können.

Als erstes sollten Sie die Deep Web-Erweiterung aus diesem Abschnitt von Chrome eingeben und installieren. Diese wurde von Tor2web entwickelt. Wir empfehlen außerdem, ein kostenloses oder kostenpflichtiges VPN zu verwenden, um das Risiko zu verringern. Der Vorteil der Teilnahme an Chrome besteht darin, dass wir exklusiven Zugriff auf einige Internet-Unterwelt-Suchmaschinen haben, die Sie interessieren könnten.

Zwiebelbrowser

Dies ist der beste Browser, um von Ihrem Handy aus auf das Dark Web zuzugreifen, egal ob Android oder iOS. Es ist sehr einfach zu bedienen und ein Browser, der alle oben genannten Eigenschaften aufweist. Es ist nützlich, sich zu verstecken, um keine Spuren oder Leckagen unserer IP zu hinterlassen und unsere persönlichen Daten zu schützen.

Natürlich und insgesamt ist es ratsam, die Verwendung mit einem guten VPN zu begleiten , das uns diesen wichtigen Sicherheitsbonus beim Surfen im Deep Web bietet.

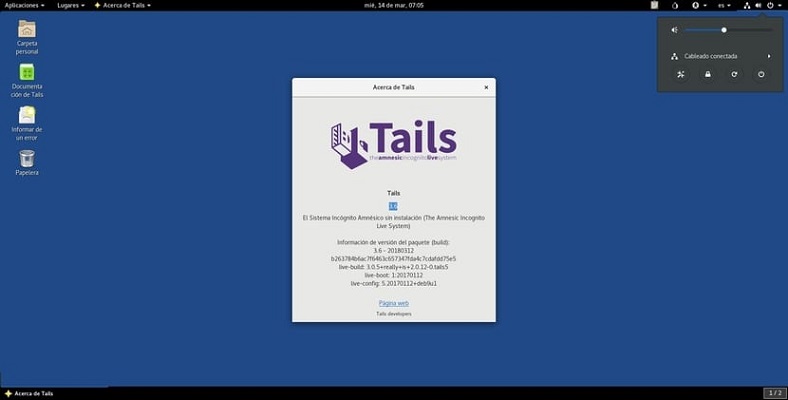

Schwänze

Dies ist nicht gerade ein Browser, sondern ein Betriebssystem, genauer gesagt eine Linux-Distribution. Es wurde ausschließlich unter Berücksichtigung der Privatsphäre der Benutzer entwickelt und verfügt daher über Tools, die den Tor-Browser ergänzen.

Das auffälligste von allen ist AppArmor, eine Art Beschränkung auf den Browser, der ihn vor Angriffen schützt, die Ihre Daten stehlen sollen. Während auch die Anzahl der Ordner begrenzt, die Sie damit speichern können , lohnt es sich, 100% ig geschützt zu sein.

Qubes

Dies ist ein weiteres Betriebssystem, mit dem Sie die Sicherheitsstufe aller Browser für Desktop-Geräte erhöhen können. Basierend auf dem Linux-Code basiert dies auf der Isolierung der Programme, um ein “Gefängnis” zu erstellen, in dem die Informationen so gut wie möglich geschützt sind, wobei alle Arten von Angriffen vermieden werden, die versuchen, sie zu stehlen.

Um all dies zu erreichen, basiert die Architektur auf vier Elementen wie der Netzwerkdomäne, der Speicherdomäne und der Implementierung virtueller Maschinen, um jede Anwendung in einer dedizierten Umgebung auszuführen.

>